ثغرة في ديسكورد تحول معاينة الروابط إلى أدوات تجسس على المستخدمين

الباحثون يكتشفون طريقة لكسر خصوصية الرسائل عبر روابط الصور

حرف ‘rho’ المائل (𝃚) ليس مجرد رمز تقني غامض، بل كان الوسيلة الأذكى لإخفاء روابط تتبع داخل رسائل ديسكورد دون أن يلحظ المستخدم شيئاً. هذه التفصيلة الهامشية في تنسيق النصوص سمحت لمرسل الرسالة بكسر وعد الخصوصية غير المكتوب للمنصة، وهو عدم وجود ‘إيصالات قراءة’ (Read Receipts)، مما جعل من الممكن معرفة متى وكيف وكم من الوقت استغرق الطرف الآخر في قراءة الرسالة.

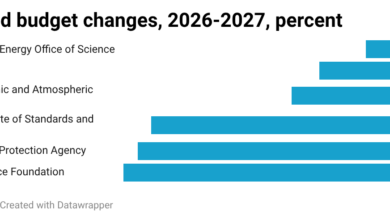

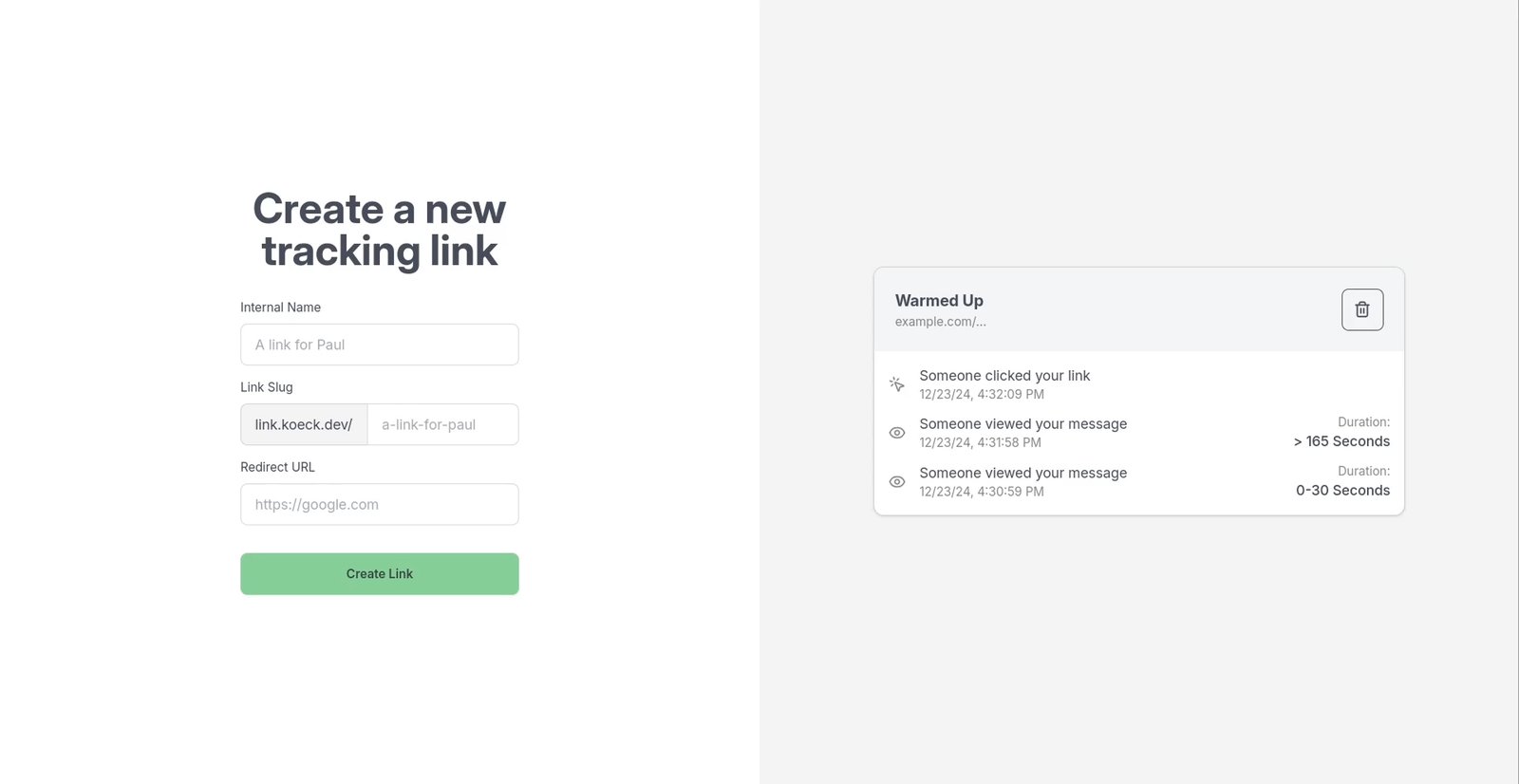

العملية تعتمد على التلاعب بنظام البروكسي (images-ext-1.discordapp.net) الذي يستخدمه ديسكورد لعرض صور المعاينة. وفقاً لما كشفه الباحث الأمني في توثيقه للثغرة، فإن ديسكورد يحاول حماية المستخدمين عبر جلب الصور وتخزينها مؤقتاً (Caching) لكي لا يتصل جهاز المتلقي مباشرة بخادم المرسل. لكن، إذا تم خداع النظام ليعتقد أن الصورة فشلت في التحميل عبر إرجاع خطأ (500 Internal Server Error)، يبدأ ديسكورد في تنفيذ نمط إعادة محاولة آلي (Retry Pattern) يتكرر 6 مرات بفواصل زمنية محددة.

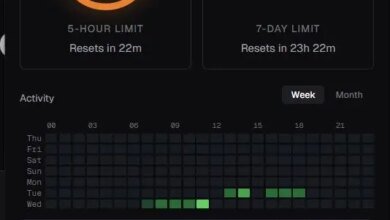

تصل الفواصل بين المحاولات إلى 20 ثانية إجمالاً، مقسمة على فترات (2، 3، 4، 5، 6 ثوانٍ). هذا الإيقاع الزمني المتوقع سمح للمهاجمين ببناء ‘إشارة توقيت’؛ فإذا وصلت 4 طلبات فقط إلى خادم المهاجم، فهذا يعني أن المستخدم أغلق المحادثة بعد 9 ثوانٍ تقريباً.

الغريب في الأمر أن المهاجم اضطر لاستخدام استراتيجية ‘تسخين’ عبر منصة Cloudflare قبل إرسال الرابط الفعلي، لضمان عدم تخزين استجابات الخطأ بشكل يعطل عملية التتبع. وبحسب التقرير، فإن استخدام صورة شفافة بحجم 1×1 بكسل جعل عملية التجسس غير مرئية تماماً داخل واجهة التطبيق.

الثغرة التي تم الإبلاغ عنها عبر منصة HackerOne في 21 ديسمبر 2024، كشفت أيضاً عن إمكانية تمديد فترة المراقبة لتصل إلى أكثر من ثلاث دقائق عبر إضافة تأخير اصطناعي في استجابة الخادم. ديسكورد من جانبها أكدت صحة الثغرة وصرفت مكافأة مالية للباحث في 15 يناير 2025، قبل أن يتم إغلاق الملف والسماح بالنشر العلني للتفاصيل في فبراير الحالي، مما ينهي واحدة من أكثر طرق التتبع ابتكاراً في المنصة.