عزل الأكواد البرمجية عبر الميكرو-فيرتشوال لمواجهة ثغرات الحاويات التقليدية

نظام ميكروي ينهي مخاطر تشغيل البرمجيات غير الموثوقة عبر العزل الصلب

تحول تنفيذ الأكواد البرمجية غير الموثوقة إلى ثغرة أمنية كبرى في ظل الاعتماد المتزايد على وكلاء الذكاء الاصطناعي والمكتبات الخارجية. تعتمد الحاويات التقليدية (Containers) على مشاركة نواة النظام، مما يجعلها عرضة لهجمات الهروب من الحاوية. مشروع smolvm، الذي طوره المبرمج @binsquare، يطرح بديلاً يعتمد على العزل على مستوى الأجهزة (Hardware-level isolation) عبر آلات افتراضية ميكروية (microVMs) تقلع في أقل من 200 مللي ثانية.

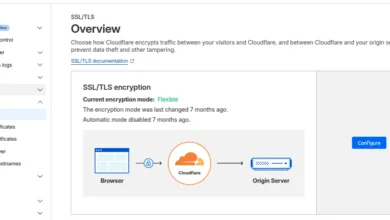

تستخدم الأداة مكتبة libkrun لفرض حدود صارمة عبر الـ Hypervisor، حيث تعتمد على Hypervisor.framework في أنظمة macOS وKVM في بيئات لينكس. هذا التصميم يفصل نظام ملفات المضيف والشبكة كلياً عن بيئة التشغيل. وفقاً للوثائق التقنية للمشروع على منصة GitHub، يتم إيقاف الوصول إلى الشبكة بشكل افتراضي لمنع البرمجيات الخبيثة من التواصل مع خوادم خارجية، مع إمكانية تحديد نطاقات محددة فقط للاتصال.

تاريخياً، كانت الآلات الافتراضية تعاني من ثقل الاستهلاك، لكن smolvm تعتمد تقنية الذاكرة المرنة (Elastic memory) عبر virtio-balloon. يضمن هذا النظام أن المضيف لا يخصص إلا القدر الذي يحتاجه الضيف فعلياً، مما يسمح بتشغيل بيئات معزولة دون استنزاف موارد الجهاز. تبرز أهمية هذا العزل عند التعامل مع مفاتيح SSH؛ حيث تسمح الأداة بتمرير وكيل SSH الخاص بالمضيف إلى الآلة الافتراضية دون الكشف عن المفاتيح الخاصة داخل البيئة المعزولة، وهو ما يمنع سرقة الهوية الرقمية أثناء عمليات التطوير.

التحول نحو الميكرو-فيرتشوال يعكس توجهاً عالمياً ظهر سابقاً في تقنيات مثل AWS Firecracker، لكن smolvm تذهب أبعد من ذلك عبر تحويل بيئة العمل بالكامل إلى ملف واحد بصيغة .smolmachine. هذا الملف يمثل نظاماً مستقلاً بذاته وقابلاً للنقل بين الأجهزة، مما يلغي الحاجة إلى برمجيات وسيطة أو محركات تشغيل ضخمة. تعتمد الأداة إعدادات افتراضية تمنح كل بيئة 4 معالجات افتراضية و8 جيجابايت من الذاكرة، مع إمكانية تعديلها عبر سطر الأوامر لتناسب احتياجات المعالجة المكثفة.