أداة DarkSword تهدد ملايين هواتف آيفون.. الاختراق بمجرد زيارة موقع

تسريب أداة DarkSword الاستغلالية يفتح الباب أمام هجمات واسعة النطاق بجهد محدود

تسربت أداة DarkSword الاستغلالية لتضع مئات الملايين من مستخدمي آيفون وآيباد في مرمى خطر حقيقي. الأداة التي كشفها باحثو جوجل مؤخراً تتيح اختراق الأجهزة بمجرد زيارة موقع إلكتروني ملغم، ما رفع حالة التأهب الأمني إلى القصوى.

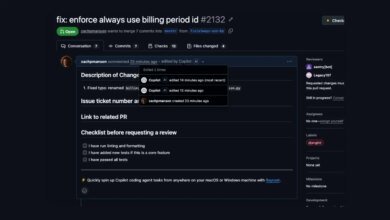

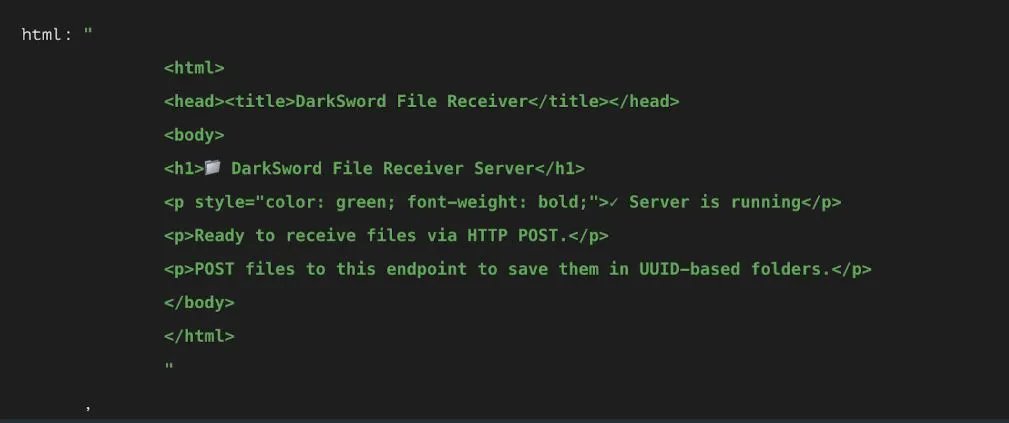

مجهولون نشروا النسخة المحدثة من الأداة علانية على منصة GitHub. الملفات المكونة من أكواد HTML وجافا سكريبت باتت مشاعة؛ أي شخص يمكنه الآن نسخ هذه الأكواد واستضافتها على خادمه الخاص، لتصبح جاهزة للاستخدام في دقائق معدودة.

الوضع بالغ الخطورة والثغرات سهلة الاستخدام لدرجة يصعب احتواؤها؛ هذا ما أكده ماتياس فرايلينغزدورف، الشريك المؤسس لشركة iVerify للأمن السيبراني. التحذيرات تجاوزت التوقعات مع ظهور تقارير على منصة X توثق نجاح عمليات اختراق طالت أجهزة آيباد ميني باستخدام DarkSword.

اختراق آيفون لم يعد حكراً على المحترفين أو عصابات الويب المظلم. نشر الشفرة المصدرية مع شروحات تفصيلية جعل المهمة متاحة لأي شخص يملك الحد الأدنى من المعرفة التقنية، دون الحاجة لخبرة في أنظمة iOS. الأدوات المعقدة تحولت فجأة إلى سلاح رقمي متاح للعامة.

تعتمد الأداة تكتيك “حوض الماء” (watering hole)؛ تزرع نفسها في مواقع شرعية يرتادها الضحايا، وبمجرد الدخول للموقع، تتحمل الأداة خلسة على الجهاز. الهجوم يستغل 6 ثغرات أمنية في نسخ سابقة من نظام iOS 18 للتغلغل في أعماق نظام التشغيل.

يجمع القراصنة البيانات الحساسة في الدقائق الأولى للاختراق. القائمة تشمل الرسائل النصية، سجلات المكالمات، كلمات مرور الواي فاي، وسجل التصفح والموقع الجغرافي. يمتد الوصول إلى محادثات واتساب، تليجرام، وiMessage، بالإضافة إلى محافظ العملات المشفرة والملاحظات والتقويم.

لا تترك DarkSword أثراً خلفها؛ فهي لا تثبت برامج ضارة تقليدية، ما يجعل اكتشافها بالوسائل العادية شبه مستحيل. آبل أصدرت تحديثاً أمنياً طارئاً في 11 مارس الماضي للأجهزة التي لا تدعم نسخ iOS الحديثة لسد هذه الثغرات.

تحديث النظام فوراً هو خط الدفاع الأول عبر المسار: الإعدادات > عام > تحديث البرامج. تفعيل “وضع العزل” (Lockdown Mode) يمنح الجهاز طبقة حماية إضافية بتقييد وظائف التصفح لمنع هذا النوع من الهجمات الاستغلالية.