هجوم الصور الخبيثة: ذكاء اصطناعي يُستخدم لاختراق خصوصيتك!

كشف خبراء أمنيون عن أسلوب جديد للهجمات الإلكترونية، يُعدّ نقلة نوعية في عالم الجرائم الرقمية، يستخدم فيه القراصنة تقنيات الذكاء الاصطناعي التوليدي لإخفاء تعليمات خبيثة داخل الصور. هذه الصور، التي تبدو عادية تماماً، تحمل في طياتها تهديداً خطيراً لخصوصيتك وبياناتك.

كيف تعمل الهجمات؟

اكتشف باحثون في شركة Trail of Bits طريقةً غاية في الدهاء لإخفاء أوامر ضارة داخل الصور المُعالجة بواسطة نماذج الذكاء الاصطناعي. تظل هذه الأوامر غير مرئية للمستخدم العادي، إلا أنها تظهر عند تقليص حجم الصورة، بفضل طريقة المعالجة الداخلية للنماذج.

وتعتمد هذه التقنية على كيفية إعادة قيام أنظمة الذكاء الاصطناعي تحجيم الصور. هذه العملية، التي تُجرى لتحسين الكفاءة، تُكشف عن أنماط خفية في الصورة الأصلية، تصبح مقروءة للخوارزميات بعد إعادة المعالجة. يستخدم المهاجمون طرق تحجيم شائعة مثل “أقرب جار”، أو “ثنائي الخطي”، أو “المكعب الثنائي”. عند تطبيق هذه الطرق، تظهر تشوهات بصرية تكشف نصوصاً سوداء مخفية.

أجرى الباحثون تجربة عملية مثيرة. تحولت مناطق داكنة في صورة ما، خلال عملية التحجيم المكعب الثنائي، إلى نصوص واضحة قرأها النموذج، وعاملها كأوامر من المستخدم، دون أن يلاحظ أي تغيير!

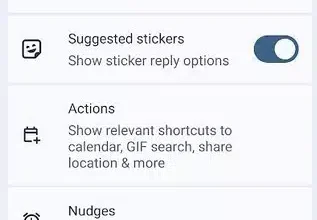

وقد شملت التجارب أنظمة مختلفة، منها Gemini CLI وVertex AI Studio ومساعد جوجل على نظام أندرويد، بالإضافة إلى واجهة جيميناي عبر الويب.

في إحدى التجارب الخطيرة، استطاعت التعليمات الخفية استخراج بيانات من تقويم جوجل وإرسالها إلى بريد إلكتروني خارجي، دون موافقة المستخدم! وهذا يؤكد مدى خطورة هذا التهديد على الخصوصية.

أداة Anamorpher: سلاح ذو حدين

يُذكر أن ورقة بحثية من جامعة TU Braunschweig الألمانية (2020) تنبأت بإمكانية استخدام تقنيات تحجيم الصور كوسيلة للهجوم على أنظمة التعلم الآلي. ولتوضيح هذه الأخطار، طور الباحثون أداة مفتوحة المصدر، أطلقوا عليها اسم Anamorpher، قادرة على توليد صور مزودة بتعليمات خفية باستخدام أساليب تحجيم مختلفة. وتُستخدم هذه الأداة لأغراض بحثية فقط، لكنها تُبرز سهولة إعادة تنفيذ الهجوم في حال غياب أنظمة الحماية.

مخاطر حقيقية

تُثير هذه التقنية تساؤلات حول مدى موثوقية أنظمة الذكاء الاصطناعي متعددة الوسائط. فصورة واحدة قد تُسبب اختراق بيانات حساسة أو تسريب معلومات شخصية. تكمن الخطورة في ارتباط هذه النماذج بتطبيقات عملية، مثل البريد الإلكتروني، أو أدوات العمل، أو منصات التواصل. ويخشى الخبراء من استخدام هذه الطريقة لسرقة الهوية من خلال استخراج بيانات حساسة من المستخدمين.

دفاعات ضعيفة

وللتعامل مع هذا الخطر، ينصح الباحثون بتقييد أبعاد الصور، ومراجعة نتائج التحجيم، وفرض آليات تأكيد صريحة عند التعامل مع أوامر حساسة. للاسف، الدفاعات التقليدية مثل الجدران النارية ليست كافية، ما يترك ثغرة كبيرة للمهاجمين. الحماية الفعالة تتطلب أنماط تصميم آمنة وأنظمة دفاع متعددة الطبقات، قادرة على مواجهة هجمات “حقن الأوامر” في النصوص والصور على حد سواء.